يدعم CrewAI AMP الاتصال بأي خادم MCP يُنفّذ Model Context Protocol. يمكنك إحضار خوادم عامة لا تتطلب مصادقة، وخوادم محمية بمفتاح API أو رمز حامل، وخوادم تستخدم OAuth 2.0 للوصول المفوّض الآمن.Documentation Index

Fetch the complete documentation index at: https://docs.crewai.com/llms.txt

Use this file to discover all available pages before exploring further.

المتطلبات المسبقة

حساب CrewAI AMP

تحتاج إلى حساب CrewAI AMP نشط.

رابط خادم MCP

رابط خادم MCP الذي تريد الاتصال به. يجب أن يكون الخادم متاحاً من الإنترنت ويدعم نقل Streamable HTTP.

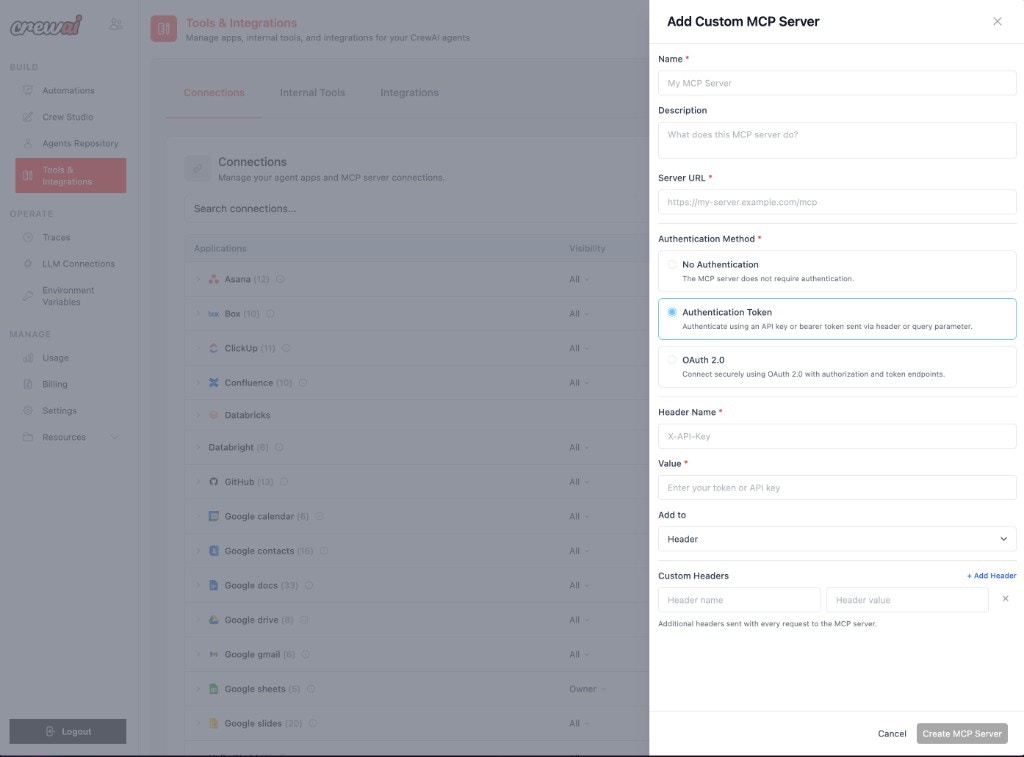

إضافة خادم MCP مخصص

فتح الأدوات والتكاملات

انتقل إلى Tools & Integrations في الشريط الجانبي الأيسر لـ CrewAI AMP، ثم اختر علامة تبويب Connections.

ملء المعلومات الأساسية

- Name (مطلوب): اسم وصفي لخادم MCP (مثل “My Internal Tools Server”).

- Description: ملخص اختياري لما يقدمه خادم MCP هذا.

- Server URL (مطلوب): الرابط الكامل لنقطة نهاية خادم MCP (مثل

https://my-server.example.com/mcp).

اختيار طريقة المصادقة

اختر إحدى طرق المصادقة الثلاث المتاحة بناءً على كيفية تأمين خادم MCP. راجع الأقسام أدناه لتفاصيل كل طريقة.

إضافة رؤوس مخصصة (اختياري)

إذا كان خادم MCP يتطلب رؤوساً إضافية في كل طلب (مثل معرّفات المستأجر أو رؤوس التوجيه)، انقر على + Add Header وقدم اسم الرأس وقيمته. يمكنك إضافة رؤوس مخصصة متعددة.

طرق المصادقة

بدون مصادقة

اختر هذا الخيار عندما يكون خادم MCP متاحاً للجمهور ولا يتطلب أي بيانات اعتماد. هذا شائع للخوادم مفتوحة المصدر أو الخوادم الداخلية العاملة خلف VPN.رمز المصادقة

استخدم هذه الطريقة عندما يكون خادم MCP محمياً بمفتاح API أو رمز حامل.

| الحقل | مطلوب | الوصف |

|---|---|---|

| Header Name | نعم | اسم رأس HTTP الذي يحمل الرمز (مثل X-API-Key، Authorization). |

| Value | نعم | مفتاح API أو رمز الحامل الخاص بك. |

| Add to | لا | أين يتم إرفاق بيانات الاعتماد — Header (افتراضي) أو Query parameter. |

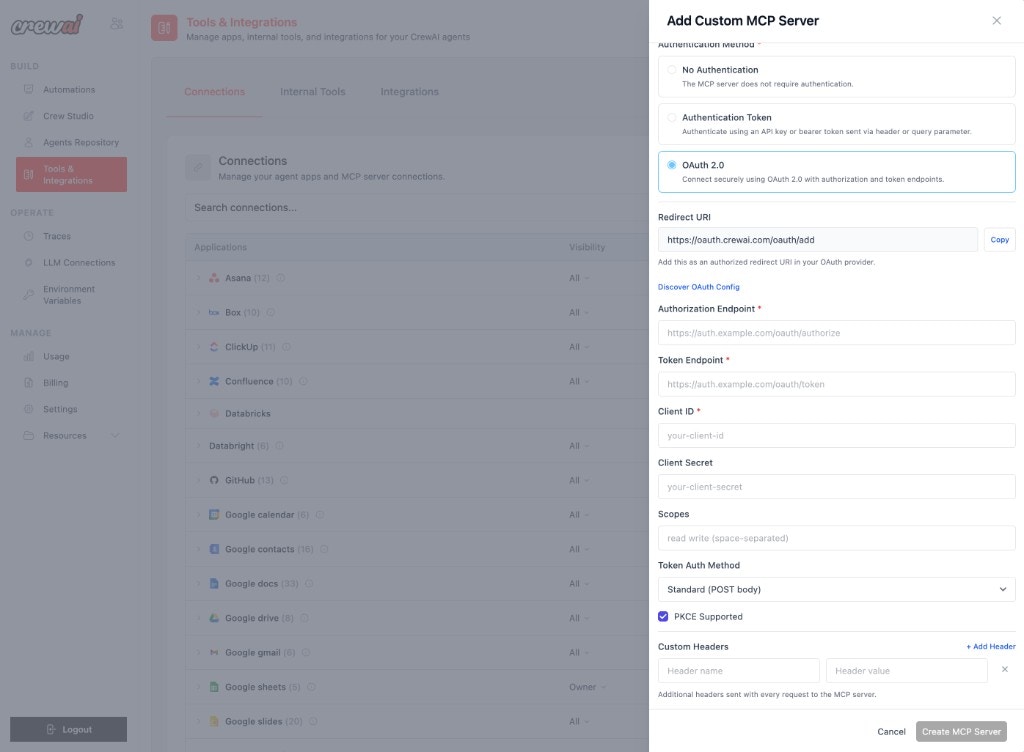

OAuth 2.0

استخدم هذه الطريقة لخوادم MCP التي تتطلب تفويض OAuth 2.0. سيتعامل CrewAI مع تدفق OAuth الكامل، بما في ذلك تحديث الرمز.

| الحقل | مطلوب | الوصف |

|---|---|---|

| Redirect URI | — | مُعبأ مسبقاً وللقراءة فقط. انسخ هذا الرابط وسجّله كرابط إعادة توجيه مصرّح به في مزود OAuth. |

| Authorization Endpoint | نعم | الرابط الذي يُوجَّه إليه المستخدمون لتفويض الوصول (مثل https://auth.example.com/oauth/authorize). |

| Token Endpoint | نعم | الرابط المستخدم لتبادل رمز التفويض برمز وصول (مثل https://auth.example.com/oauth/token). |

| Client ID | نعم | معرّف عميل OAuth الصادر من مزودك. |

| Client Secret | لا | سر عميل OAuth. غير مطلوب للعملاء العامين باستخدام PKCE. |

| Scopes | لا | قائمة نطاقات مفصولة بمسافات للطلب (مثل read write). |

| Token Auth Method | لا | كيفية إرسال بيانات اعتماد العميل عند تبادل الرموز — Standard (POST body) أو Basic Auth (header). الافتراضي هو Standard. |

| PKCE Supported | لا | فعّل إذا كان مزود OAuth يدعم Proof Key for Code Exchange. موصى به لتحسين الأمان. |

اكتشاف تهيئة OAuth: إذا كان مزود OAuth يدعم OpenID Connect Discovery، انقر على رابط Discover OAuth Config لملء نقاط نهاية التفويض والرمز تلقائياً من رابط

/.well-known/openid-configuration الخاص بالمزود.إعداد OAuth 2.0 خطوة بخطوة

تسجيل رابط إعادة التوجيه

انسخ Redirect URI المعروض في النموذج وأضفه كرابط إعادة توجيه مصرّح به في إعدادات تطبيق مزود OAuth.

إدخال نقاط النهاية وبيانات الاعتماد

املأ Authorization Endpoint وToken Endpoint وClient ID، واختيارياً Client Secret وScopes.

تهيئة طريقة تبادل الرمز

اختر Token Auth Method المناسبة. معظم المزودين يستخدمون الافتراضي Standard (POST body). بعض المزودين القدامى يتطلبون Basic Auth (header).

تفعيل PKCE (موصى به)

حدد PKCE Supported إذا كان مزودك يدعمه. يضيف PKCE طبقة أمان إضافية لتدفق رمز التفويض وموصى به لجميع التكاملات الجديدة.

استخدام خادم MCP المخصص

بمجرد الاتصال، تظهر أدوات خادم MCP المخصص جنباً إلى جنب مع الاتصالات المدمجة في صفحة Tools & Integrations. يمكنك:- تعيين الأدوات للوكلاء في طواقمك تماماً كأي أداة CrewAI أخرى.

- إدارة الرؤية للتحكم في أعضاء الفريق الذين يمكنهم استخدام الخادم.

- تعديل أو إزالة الاتصال في أي وقت من قائمة الاتصالات.

تحتاج مساعدة؟

تواصل مع فريق الدعم للمساعدة في تهيئة خادم MCP المخصص أو استكشاف الأخطاء.