사전 요구사항

CrewAI AMP 계정

활성화된 CrewAI AMP 계정이 필요합니다.

MCP 서버 URL

연결하려는 MCP 서버의 URL입니다. 서버는 인터넷에서 접근 가능해야 하며 Streamable HTTP 전송을 지원해야 합니다.

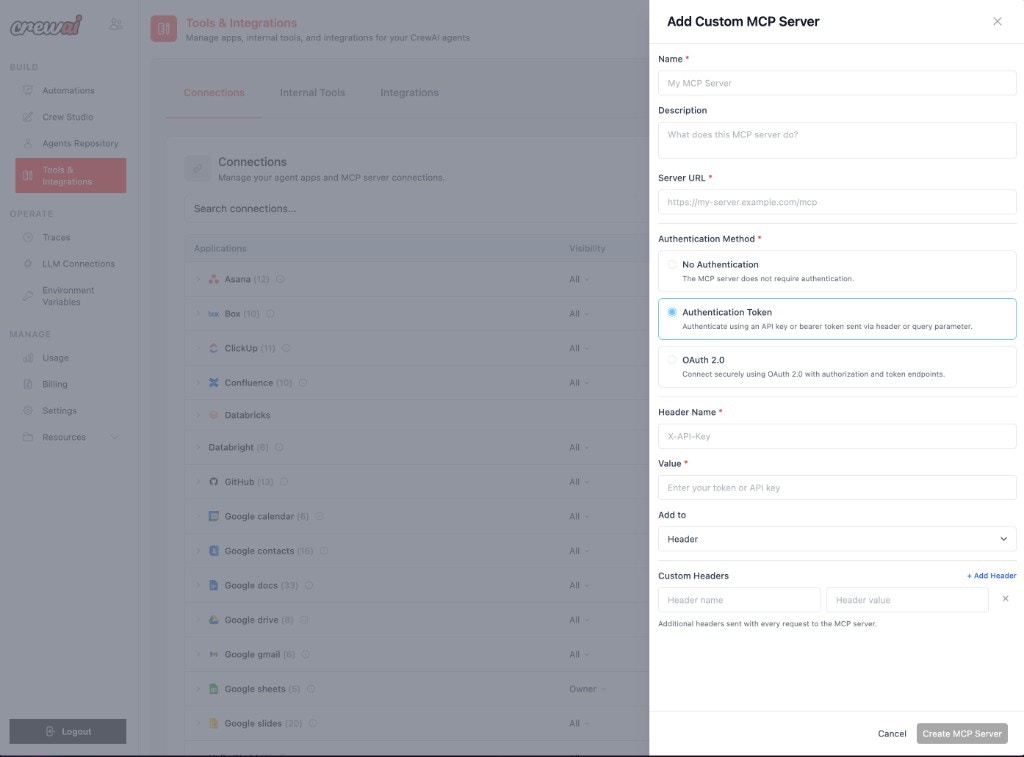

커스텀 MCP 서버 추가하기

기본 정보 입력

- Name (필수): MCP 서버의 설명적 이름 (예: “내부 도구 서버”).

- Description: 이 MCP 서버가 제공하는 기능에 대한 선택적 요약.

- Server URL (필수): MCP 서버 엔드포인트의 전체 URL (예:

https://my-server.example.com/mcp).

커스텀 헤더 추가 (선택사항)

MCP 서버가 모든 요청에 추가 헤더를 요구하는 경우 (예: 테넌트 식별자 또는 라우팅 헤더), + Add Header를 클릭하고 헤더 이름과 값을 입력합니다. 여러 커스텀 헤더를 추가할 수 있습니다.

인증 방법

인증 없음

MCP 서버가 공개적으로 접근 가능하고 자격 증명이 필요 없을 때 이 옵션을 선택합니다. 오픈 소스 서버나 VPN 뒤에서 실행되는 내부 서버에 일반적입니다.인증 토큰

MCP 서버가 API 키 또는 Bearer 토큰으로 보호되는 경우 이 방법을 사용합니다.

| 필드 | 필수 | 설명 |

|---|---|---|

| Header Name | 예 | 토큰을 전달하는 HTTP 헤더 이름 (예: X-API-Key, Authorization). |

| Value | 예 | API 키 또는 Bearer 토큰. |

| Add to | 아니오 | 자격 증명을 첨부할 위치 — Header (기본값) 또는 Query parameter. |

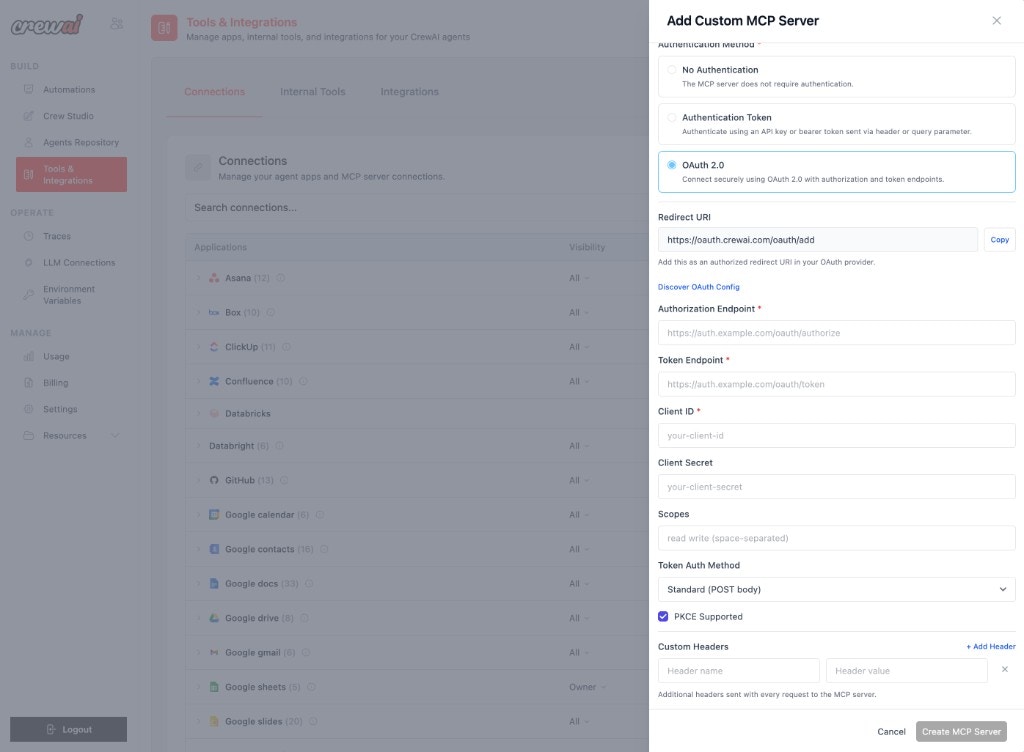

OAuth 2.0

OAuth 2.0 인증이 필요한 MCP 서버에 이 방법을 사용합니다. CrewAI가 토큰 갱신을 포함한 전체 OAuth 흐름을 처리합니다.

| 필드 | 필수 | 설명 |

|---|---|---|

| Redirect URI | — | 자동으로 채워지며 읽기 전용입니다. 이 URI를 복사하여 OAuth 제공자에 승인된 리디렉션 URI로 등록하세요. |

| Authorization Endpoint | 예 | 사용자가 접근을 승인하기 위해 이동하는 URL (예: https://auth.example.com/oauth/authorize). |

| Token Endpoint | 예 | 인증 코드를 액세스 토큰으로 교환하는 데 사용되는 URL (예: https://auth.example.com/oauth/token). |

| Client ID | 예 | OAuth 제공자가 발급한 클라이언트 ID. |

| Client Secret | 아니오 | OAuth 클라이언트 시크릿. PKCE를 사용하는 공개 클라이언트에는 필요하지 않습니다. |

| Scopes | 아니오 | 요청할 스코프의 공백으로 구분된 목록 (예: read write). |

| Token Auth Method | 아니오 | 토큰 교환 시 클라이언트 자격 증명을 보내는 방법 — Standard (POST body) 또는 Basic Auth (header). 기본값은 Standard입니다. |

| PKCE Supported | 아니오 | OAuth 제공자가 Proof Key for Code Exchange를 지원하는 경우 활성화합니다. 보안 강화를 위해 권장됩니다. |

Discover OAuth Config: OAuth 제공자가 OpenID Connect Discovery를 지원하는 경우, Discover OAuth Config 링크를 클릭하여 제공자의

/.well-known/openid-configuration URL에서 인증 및 토큰 엔드포인트를 자동으로 채울 수 있습니다.OAuth 2.0 단계별 설정

엔드포인트 및 자격 증명 입력

Authorization Endpoint, Token Endpoint, Client ID를 입력하고, 선택적으로 Client Secret과 Scopes를 입력합니다.

토큰 교환 방법 구성

적절한 Token Auth Method를 선택합니다. 대부분의 제공자는 기본값인 **Standard (POST body)**를 사용합니다. 일부 오래된 제공자는 **Basic Auth (header)**를 요구합니다.

커스텀 MCP 서버 사용하기

연결이 완료되면 커스텀 MCP 서버의 도구가 Tools & Integrations 페이지에서 기본 제공 연결과 함께 표시됩니다. 다음을 수행할 수 있습니다:- 다른 CrewAI 도구와 마찬가지로 crew의 에이전트에 도구를 할당합니다.

- 가시성을 관리하여 어떤 팀원이 서버를 사용할 수 있는지 제어합니다.

- Connections 목록에서 언제든지 연결을 편집하거나 제거합니다.

도움이 필요하신가요?

커스텀 MCP 서버 구성 또는 문제 해결에 대한 도움이 필요하면 지원팀에 문의하세요.